文章摘要

文章揭示了"订阅轰炸"攻击手段:黑客利用机器人批量注册受害者的邮箱到大量网站,目的是用垃圾邮件淹没其收件箱,干扰正常邮件。作者通过异常注册行为(如乱码用户名)发现了这一现象,指出看似无害的注册表单可能成为攻击武器。

文章总结

标题:你的注册表单可能成为网络攻击的帮凶 | Bytemash

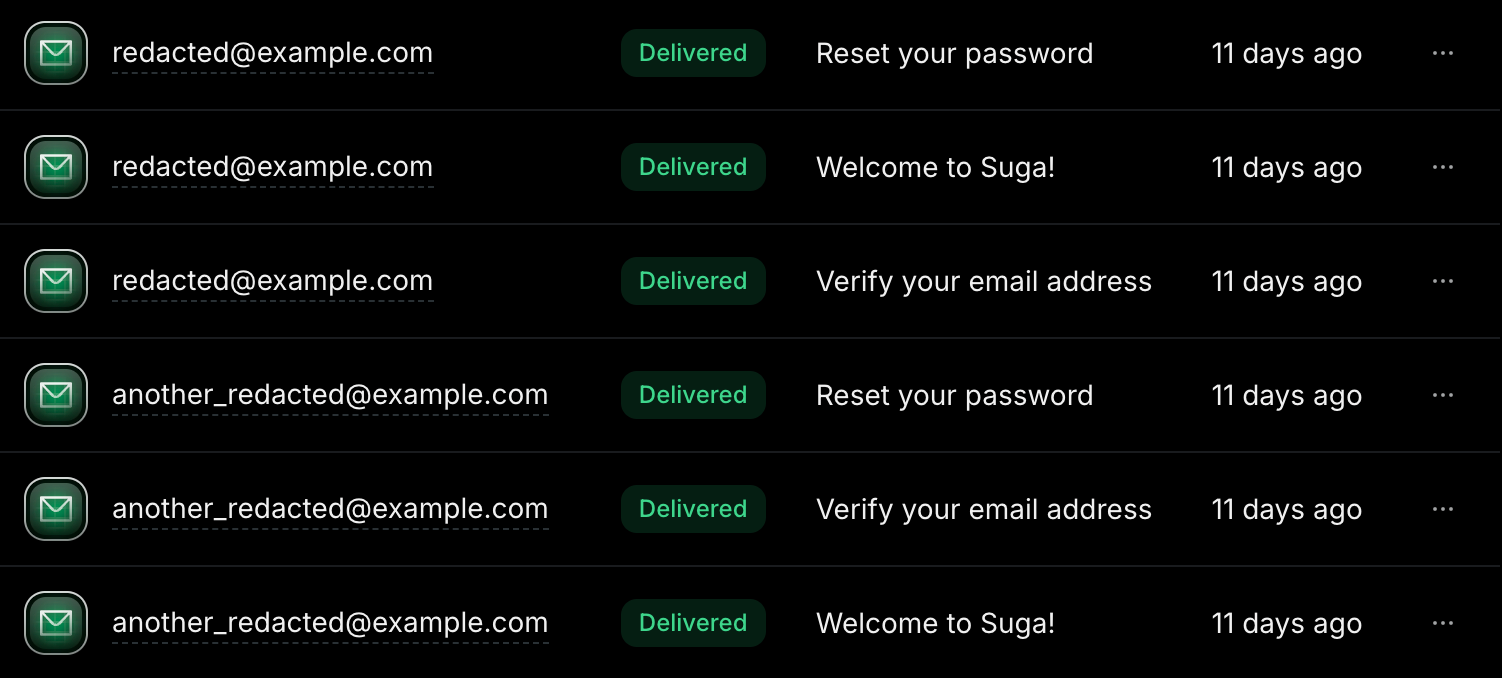

几周前,我们在Suga平台上发现异常现象:大量新用户注册后既不创建组织、项目,也不进行任何部署操作。这些账户的用户名呈现"PfVQXvYTXjwSbEeJBjXYy"等乱码形式。通过邮件服务Resend追踪发现,这些注册使用的都是真实邮箱地址。

订阅轰炸攻击的本质

这种被称为"订阅轰炸"的攻击手段,通过自动化程序在数百个网站批量注册受害者邮箱。攻击者并非要盗取这些账户,而是用海量垃圾邮件淹没受害者收件箱,使其错过重要的安全警报邮件——比如银行密码重置或信用卡申请通知。

攻击特征分析

3月12日首次出现异常注册后,攻击呈现以下特征: 1. 每个机器人会在60秒内完成注册、验证和密码重置操作 2. 密码找回页面访问量异常激增 3. 输入行为模拟存在破绽:按键间隔呈现不自然的均匀分布 4. 攻击源IP遍布印度、巴西、罗马尼亚等多国,且与当地作息时间无相关性

攻击的隐蔽性

与传统网络攻击不同,这种攻击每小时仅发起1-2次注册请求,完全避开常规速率限制的监测阈值。虽然对平台影响甚微,但会给受害者造成严重后果——可能因此错过关键账户安全通知。

防御措施

我们采取三级应对方案: 1. 防火墙规则:加强前端防火墙的机器人检测,使攻击量减少约50% 2. Cloudflare Turnstile:部署无感验证系统,通过Better Auth的插件实现快速集成 3. 邮件发送限制:规定用户必须验证邮箱后才能接收欢迎邮件等后续通信

经验总结

虽然这类攻击对业务影响有限,但作为服务提供方有责任避免平台被滥用。我们已建立更完善的监控机制,并深刻认识到:任何允许未经验证邮箱注册的系统,都可能成为网络犯罪的工具。

(注:文中提到的具体技术方案如Cloudflare Turnstile、Better Auth等保持原名未翻译,符合技术类文章惯例)

评论总结

以下是评论内容的总结,平衡呈现不同观点并保留关键引用:

1. 对文章价值的认可

- 认为文章详细解释了攻击原理,填补了同类文章的空白

引用:"Well written piece...A lot of similar articles skip over details like that" (linolevan)

"Thanks for explaining this!" (Jean-Philipe)

2. 解决方案争议

反对Cloudflare等中心化方案

- 认为会形成单点故障,损害互联网去中心化本质

引用:"helps centralize power...pissing legitimate users off" (m132)

"I absolutely refuse to use BigTech gatekeepers" (znnajdla)

支持技术解决方案

- 验证码和蜜罐被证明有效

引用:"Putting turnstile in front fixed problem" (tariky)

"A good old Honey Pot helped us...No need for Cloudflare" (mads_quist)

3. 攻击案例分析

- 信用卡验证攻击:攻击者利用表单测试信用卡有效性

引用:"10% of ~2k requests went through...Payment processors can ban you" (pqdbr) - 虚假房源诈骗:通过轰炸邮件掩盖Airbnb账户的非法操作

引用:"someone had created a fake listing...disabled booking notifications" (chw9e)

4. 防御建议

- 简单过滤规则可能有效

引用:"block the signup if the name is gibberish...bots look for easy targets" (znnajdla) - 必须验证邮箱

引用:"bonkers...any developers...never thought to implement email verification" (jb1991)

5. 攻击特征分析

- 商业化攻击服务存在

引用:"Email bombing as a service...$10 for 10,000 credits" (mfi) - 时间规律性:"Most attacks start between 8-10, common on Fridays" (mfi)

6. 对邮件设计的批评

- 未验证邮箱不应发送欢迎邮件

引用:"Why send welcome/reset to unverified victim?" (paaradise)

"I would prefer no welcome email at all" (cuu508)

7. 其他质疑

- 怀疑文章由AI生成

引用:"This post was written by AI...LLM garbage" (nubg)

关键数据点:

- 典型攻击规模:500+邮件/12小时 (HexDecOctBin)

- 攻击成功率:信用卡测试达10% (pqdbr)