文章摘要

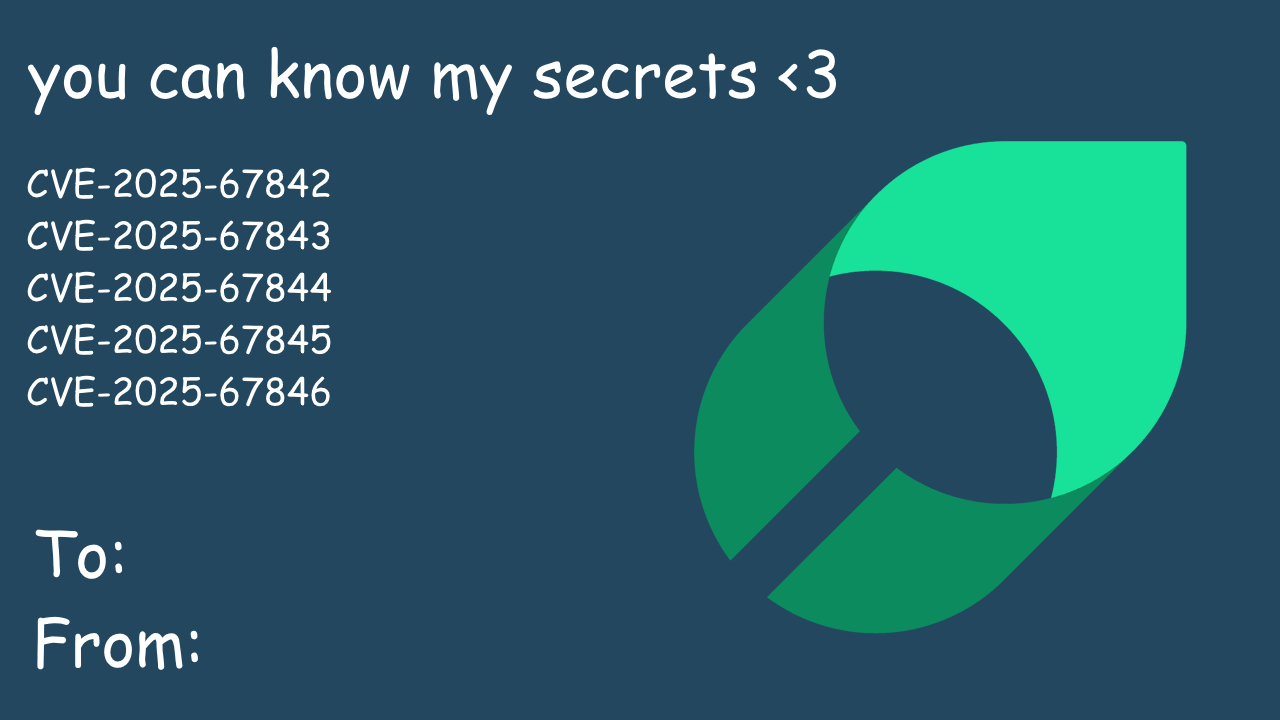

文章作者发现Mintlify文档平台存在安全漏洞,该平台为Discord、Vercel等大公司提供服务。作者通过注册账号进行安全审计,发现可能被利用的漏洞,并与其他安全研究人员合作验证。

文章总结

如何通过一个简单技巧入侵Discord、Vercel等平台——Eva的安全审计报告

关键发现

远程代码执行漏洞(CVE-2025-67843)

- 发现Mintlify文档平台在服务器端渲染MDX文件时存在重大安全隐患

- 攻击者可通过注入恶意JSX表达式获取服务器完整控制权

- 影响范围包括Discord、Twitter、Vercel等知名企业的文档站点

定向XSS漏洞(CVE-2025-67842)

- 静态资源路由存在跨域访问缺陷

- 可实现单点击XSS攻击,窃取用户凭证

- 成功在Discord文档站点复现漏洞

补丁绕过漏洞(CVE-2025-67845)

- 通过URL编码路径穿越成功绕过初始修复

- 再次实现跨组织资源访问

其他漏洞

- GitHub信息泄露(CVE-2025-67844)

- 版本降级攻击(CVE-2025-67846)

影响评估

- 可对财富500强企业实施供应链攻击

- 能够篡改文档内容、植入恶意脚本

- 潜在获取代码仓库访问权限

处理结果

- 所有漏洞已及时修复

- 获得5,000美元漏洞赏金

- 主要修复措施包括:

- 限制服务器端MDX解析

- 加强路径验证

- 实施资源访问控制

(注:本文是与hackermon和mdl共同研究的成果,完整技术细节可参考他们的报告)

设计:marshift

© 2025 xyzeva

评论总结

总结评论内容:

- 对漏洞赏金金额的质疑

- 认为5000美元奖金过低(评论3) "$5k is such a small payout for this sort of finding."

- 指出漏洞危害与奖励不成比例(评论2) "ship a massive vulnerability that could pwn millions of users and the person who reports the vulnerability gets...$5k."

- 对初创公司技术能力的批评

- 质疑公司实际工程能力(评论2) "Pretending like they were doing real engineering, when it turns out nobody there seems to know what they're doing"

- 担忧AI编码公司的安全性(评论2) "every AI startup or company that is heavily using gen-ai for coding is probably extremely vulnerable"

- 对公司商业模式的疑问

- 不解为何能获得大客户(评论4) "How is a company like mintlify getting so many big name customers"

- 质疑产品价值主张(评论4) "what appears to be a static site generator + hosting? Is there some secret sauce"

- 相关链接参考(评论1) 提供了其他讨论链接作为补充参考