文章摘要

作者与一群才华横溢的人合作,成功从被任天堂损坏的GameCube记忆卡和SD卡中恢复了部分数据。这些卡片曾被用于Wii和Wii U系统的软件安装过程,尽管任天堂试图通过压碎和弯曲来销毁它们,但仍有25%的卡片通过简单修复恢复了数据,另外25%需要焊接或重新加工才能恢复。这项工作虽然耗时,但具有重要意义。

文章总结

主要内容总结:

本文详细介绍了作者与团队在Wii U数据恢复和漏洞利用方面的探索与成果。文章分为几个主要部分:

数据恢复:

- 作者与团队合作,成功恢复了被任天堂试图销毁的GameCube记忆卡和SD卡中的数据。这些卡片在工厂中用于Wii和Wii U系统的软件安装。尽管部分卡片被物理损坏,但通过焊接和修复技术,团队成功恢复了大量重要数据。

Wii U漏洞利用:

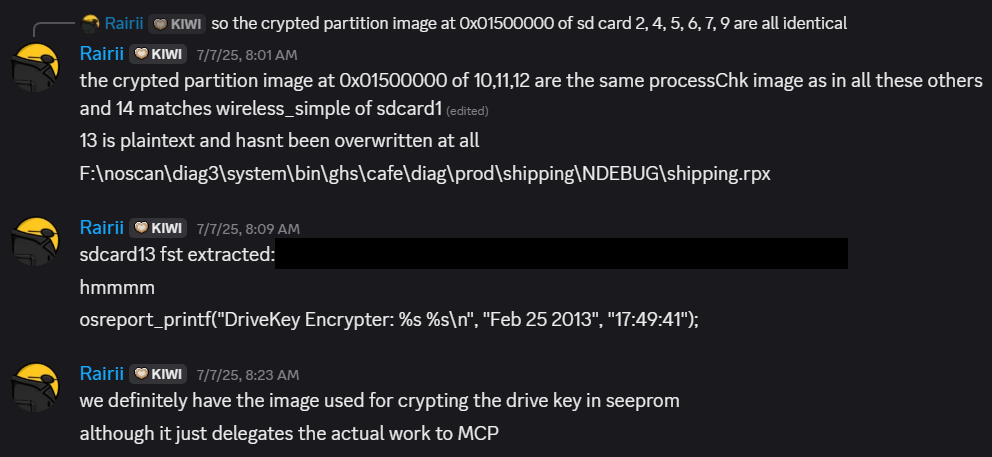

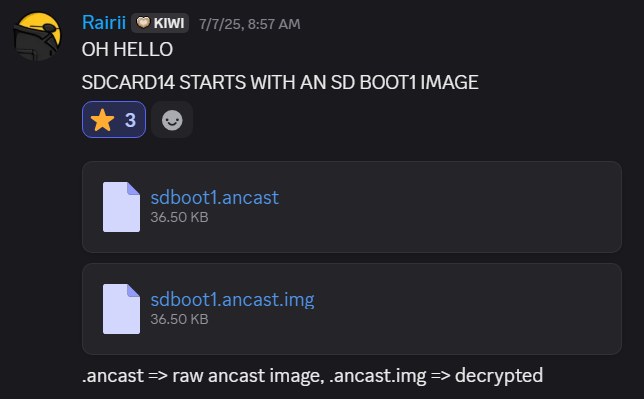

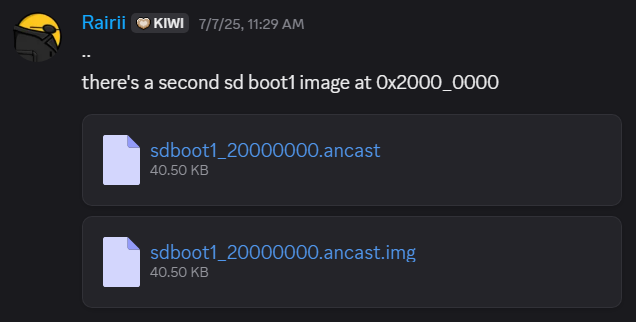

- 团队在恢复的SD卡数据中发现了Wii U的SDBoot1漏洞,该漏洞允许在启动时从SD卡运行代码。开发者Rairii利用此漏洞编写了名为“paid the beak”的利用程序,该程序可以在启动时执行代码,甚至修复Wii U的软件砖机问题。

UNSTBL_PWR工厂夹具:

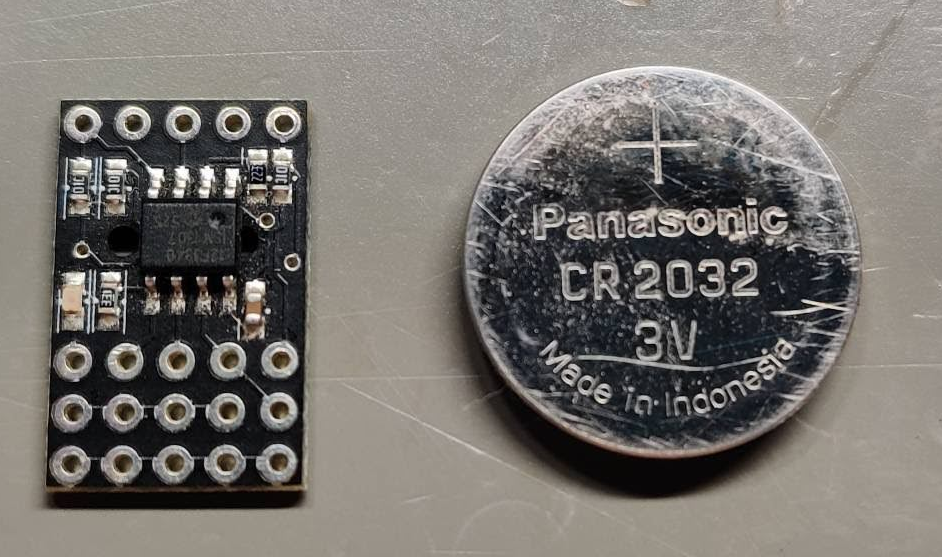

- 为了触发SDBoot1,任天堂在工厂中使用了一种特殊的夹具,该夹具通过触发UNSTBL_PWR标志来启动SDBoot1。团队成功复制了这一信号,并使用Raspberry Pi Pico和PICAXE 08M2微控制器模拟了该夹具的功能。

运行“paid the beak”利用程序:

- 用户可以通过使用Raspberry Pi Pico或PICAXE 08M2模拟的夹具,结合特定的SD卡镜像,成功运行“paid the beak”利用程序,从而修复Wii U的软件问题。

结论:

- 尽管现有的Defuse工具也能实现类似功能,但“paid the beak”利用程序的优势在于无需拆机或焊接,使得更多用户能够轻松使用。团队预计未来将会有3D打印的夹具和现成的解决方案在市场上出现。

- 作者感谢了所有参与项目的成员,特别是WiiCurious、Rairii、Kelly和Jan,以及SALT团队和Rare Gaming Dump社区的支持。

图片标记:

总结:

本文展示了团队在Wii U数据恢复和漏洞利用方面的技术突破,特别是通过“paid the beak”利用程序,使得Wii U的软件修复变得更加便捷和普及。

评论总结

关于硬件漏洞的讨论

- 评论3(bri3d)将Wii U的漏洞与PSP的Pandora电池漏洞进行了类比,指出两者都利用了工厂模式下的漏洞。

- 引用:"This reminds me a lot of the PSP Pandora's Battery... On the Wii U, the 'unstable power' battery jig followed by a simple overflow in SDBoot1."

- 引用:"a special factory 'boot from external flash' system with exploitable vulnerabilities."

- 评论5(int0x29)提到通过电源干扰来利用硬件漏洞,但从未见过这是制造商维护密钥的一部分。

- 引用:"I've seen people exploit hardware by messing with the power supply before. I've never seen it be the intended manufacturer maintenance key."

- 评论3(bri3d)将Wii U的漏洞与PSP的Pandora电池漏洞进行了类比,指出两者都利用了工厂模式下的漏洞。

关于安全设计的反思

- 评论4(mjg59)批评了嵌入式系统中签名可执行文件的设计问题,强调不应在生产硬件上签署任何可执行文件,除非允许所有人运行它。

- 引用:"this is why you never sign any executable that can boot on shipped hardware unless you'd be ok with everyone running it on shipped hardware."

- 引用:"A lot of devices with silicon-level secure boot can be circumvented with signed images that have just never (officially) been distributed to the public."

- 评论4(mjg59)批评了嵌入式系统中签名可执行文件的设计问题,强调不应在生产硬件上签署任何可执行文件,除非允许所有人运行它。

关于发现漏洞的幸运性

- 评论6(bananaboy)对发现SD卡和内存卡的细节表示好奇,认为这需要极大的运气。

- 引用:"Are there any details on how/where they found the sd and memory cards? It seems like you’d have to be incredibly lucky to find something like that."

- 评论6(bananaboy)对发现SD卡和内存卡的细节表示好奇,认为这需要极大的运气。

关于现代游戏平台的设想

- 评论7(Razengan)希望有一个现代平台,类似于Switch或DS,能够直接进入编程环境,并支持独立开发者发布游戏。

- 引用:"I wish there was a modern platform... that boots straight into a coding environment like the legendary Commodore 64."

- 引用:"Add in dedicated support from a game engine like Godot, and I think something like that could spark a renaissance of solo devs/buddy teams experimenting with new game ideas and stuff."

- 评论7(Razengan)希望有一个现代平台,类似于Switch或DS,能够直接进入编程环境,并支持独立开发者发布游戏。

关于文章的正面评价

- 评论2(fuomag9)和评论6(bananaboy)都对文章表示赞赏,认为内容非常有趣。

- 引用:"This was an amazing read!"

- 引用:"That was super interesting!"

- 评论2(fuomag9)和评论6(bananaboy)都对文章表示赞赏,认为内容非常有趣。