文章摘要

作者收到一封来自银行的邮件,内容看似合法,但其设计和链接方式与常见的网络钓鱼邮件极为相似,可能误导用户并削弱反钓鱼教育的效果。这种相似性甚至可能被钓鱼受害者用作法律依据来对抗银行。

文章总结

文章总结

标题:我的银行不断破坏反钓鱼教育

主要内容:

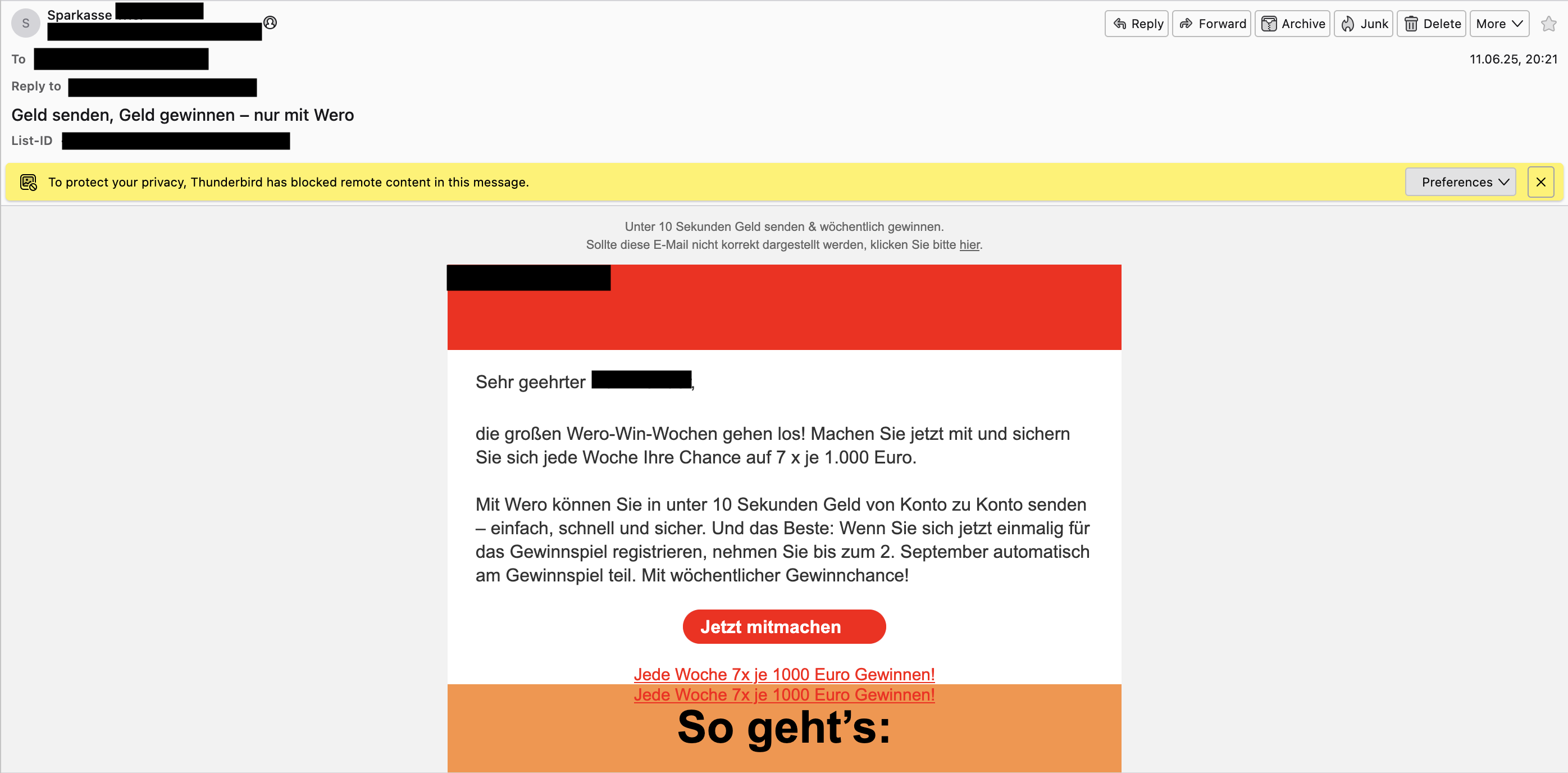

作者收到了一封来自其银行(Sparkasse)的电子邮件,内容涉及一个名为“Wero-Win-Weeks”的抽奖活动。然而,这封邮件和相关的网站设计让作者感到非常困惑和愤怒,因为它们看起来非常像钓鱼邮件和恶意网站,可能会被用于针对银行的钓鱼攻击。

第一章:你收到了一封邮件

作者收到了一封来自银行的邮件,内容是关于一个抽奖活动,参与者有机会每周赢得1000欧元。邮件中包含一个链接,指向一个与银行无关的域名(“gewinnen-mit-wero.de”)。尽管邮件看起来像钓鱼邮件,但发件人地址是银行的官方域名,且邮件中包含了作者的名字。作者随后访问了银行官网,确认了活动的真实性,但仍然对银行发送如此可疑的邮件感到愤怒。

第二章:情况变得更糟

作者访问了活动网站,发现网站设计同样可疑。网站没有明确显示银行的分支机构信息,域名看起来非常通用,且SSL证书来自Let’s Encrypt,而不是主流证书颁发机构。此外,网站要求用户输入姓名、出生日期、IBAN和电子邮件地址等敏感信息,这与现代移动优先的应用程序设计不符。

第三章:可能的解决方案

作者建议银行将抽奖活动直接集成到应用程序中,而不是通过外部网站进行。此外,作者建议银行使用官方域名下的子域名来托管此类活动,以避免用户混淆。作者还提到德国政府最近推出的“数字品牌”计划,旨在为所有政府服务提供统一的域名和设计。

第四章:从疏忽到法庭

作者提到,银行曾因类似问题被法院判决向钓鱼受害者赔偿。如果银行继续使用这种可疑的邮件和网站设计,可能会在法律上难以证明受害者的重大过失,从而被迫赔偿损失。

结论

作者认为,尽管银行在技术安全方面有所进步,但在用户安全方面仍然存在盲点。这种可疑的邮件和网站设计不仅破坏了反钓鱼教育,还可能导致法律问题。作者呼吁银行重视用户安全教育,避免继续使用这种不负责任的营销手段。

讨论:文章最后提到,相关讨论将在Hacker News上进行。

评论总结

评论总结

银行的安全和营销问题

- 主要观点:银行在用户界面和营销实践中存在严重的安全问题,如发送类似钓鱼邮件的邮件、使用不安全的密码管理方式等。

- 关键引用:

- "Every Indian bank login form I've ever had to use is hostile to password managers." (评论 3)

- "Our marketing department... sent out a bunch of SMS's with links to a page... where we then asked customers to enter a bunch highly personal information." (评论 4)

决策者的无知和风险意识不足

- 主要观点:决策者往往不了解其行为的风险,直到他们或身边的人受到伤害。

- 关键引用:

- "The naive people in decision-making positions often don't realize the risks involved in their behavior until they or someone near to them gets hurt." (评论 2)

银行的欺诈检测系统问题

- 主要观点:银行的欺诈检测系统存在设计缺陷,如提供不同的回拨号码,导致用户混淆。

- 关键引用:

- "Every time they call, they provide a different callback number." (评论 5)

银行的身份验证问题

- 主要观点:银行在身份验证过程中要求过多的个人信息,增加了身份盗窃的风险。

- 关键引用:

- "I know of a bank that it asked for every piece of PPII they have on you for account validation." (评论 19)

银行的安全警告和实际操作的矛盾

- 主要观点:银行发布安全警告,但其实际操作却与警告相矛盾,如通过电话进行身份验证。

- 关键引用:

- "Now they've put out security warnings about scammers impersonating bank staff making calls to customers." (评论 23)

银行的多因素认证实践

- 主要观点:一些银行在电话中实施多因素认证,提高了安全性。

- 关键引用:

- "Then they initiate a MFA check within the app. I have to get it and read back a number." (评论 24)

银行的营销和IT部门的分裂

- 主要观点:银行的营销部门和IT部门之间存在分裂,导致不一致的用户体验和安全问题。

- 关键引用:

- "The marketing department must have its own IT department separate from the IT that maintains the core website and business functions." (评论 20)

银行的SSL证书问题

- 主要观点:使用Let’s Encrypt的SSL证书不应成为不信任网站的理由。

- 关键引用:

- "This is NOT a reason to distrust a website." (评论 22)

银行的安全意识教育

- 主要观点:应继续教育用户识别敌对行为模式,让银行承担其行为的后果。

- 关键引用:

- "It seems to me the better and simpler solution is to continue teaching your users that this pattern this bank engages in is in fact still the pattern of hostile actors." (评论 18)

银行的安全硬件投入问题

- 主要观点:银行在安全硬件上投入过多,却忽视了更基本的安全问题。

- 关键引用:

- "For some reason they are more obsessed about solving the wrong problems with buying expensive hardware." (评论 26)

总结

评论中普遍认为银行在用户界面、营销实践和身份验证等方面存在严重的安全问题,决策者缺乏风险意识,银行的欺诈检测系统和安全警告也存在矛盾。同时,银行的营销和IT部门之间的分裂导致了不一致的用户体验和安全问题。尽管一些银行实施了多因素认证等安全措施,但整体上银行在安全意识和教育方面仍有待提高。