文章摘要

麦当劳因使用简单密码“123456”导致6400万求职者的聊天记录泄露,暴露了其系统的安全漏洞。

文章总结

文章主要内容总结如下:

标题:“123456”密码泄露了6400万麦当劳求职者的聊天记录

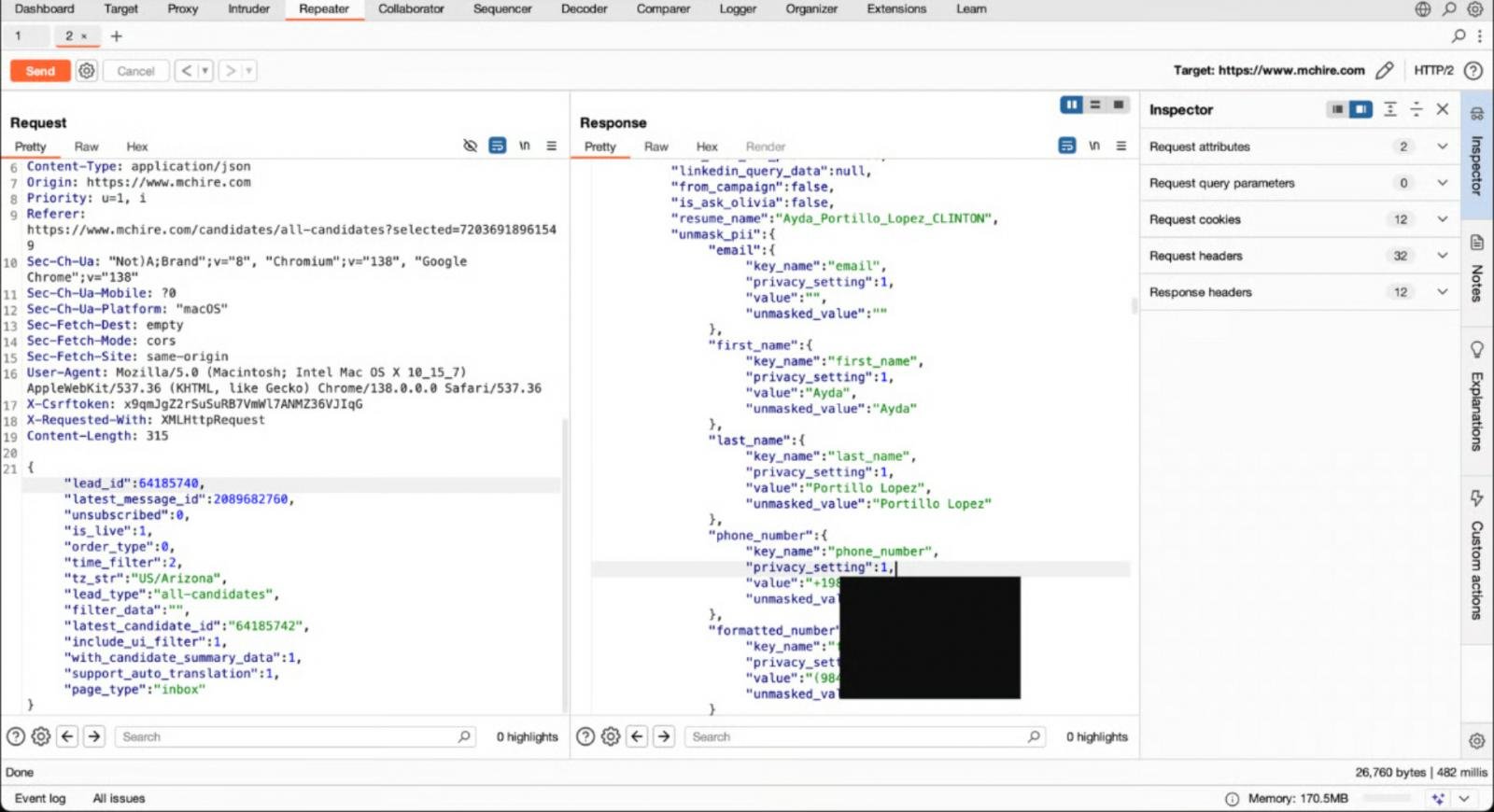

文章报道了麦当劳的招聘聊天机器人平台McHire存在严重的安全漏洞,导致超过6400万美国求职者的聊天记录和个人信息被泄露。该漏洞由安全研究人员Ian Carroll和Sam Curry发现,他们发现McHire的管理面板使用了默认的弱密码“123456”进行保护,并且平台存在“不安全的直接对象引用”(IDOR)漏洞,允许攻击者通过简单的参数操作访问其他求职者的聊天记录和个人数据。

McHire是由Paradox.ai开发的平台,被约90%的麦当劳特许经营商用于招聘。求职者通过名为Olivia的聊天机器人提交个人信息,包括姓名、电子邮件、电话号码、家庭住址等,并完成性格测试。研究人员发现,通过递增或递减lead_id参数,可以访问其他求职者的完整聊天记录和会话令牌。

麦当劳和Paradox.ai在收到报告后迅速采取了行动,禁用了默认的管理员凭据,并修复了IDOR漏洞。麦当劳表示对第三方供应商的漏洞感到失望,并要求Paradox.ai立即解决问题。Paradox.ai也确认漏洞已修复,并正在审查其系统以防止类似问题再次发生。

文章中还包含了一些相关图片,如 和

和 ,展示了漏洞的利用过程。

,展示了漏洞的利用过程。

此外,文章还提到了一些相关的安全新闻和资源,如CISA对Citrix Bleed 2漏洞的警告、Qantas的数据泄露事件等。

评论总结

主要观点总结:

安全问题暴露:

- 评论2指出存在两个主要问题:一是管理员面板的凭证过于简单(123456),二是API调用中存在不安全的直接对象引用,导致可以获取其他申请者的数据。

- 引用:“The first was that 123456 was the credentials for the admin panel.”

- 引用:“The second was an insecure direct object reference, where the lead_id querystring parameter can be changed on an API call to retrieve another applicant's data.”

- 评论6提到麦当劳在保护其应用程序方面做得很好,但后端基础设施的安全性却非常糟糕。

- 引用:“It’s funny how mcdonalds did everything in their power to make it almost impossible to run their mcdonalds app on a rooted phone, but their backend infrastructure is beyond broken (security wise).”

- 评论2指出存在两个主要问题:一是管理员面板的凭证过于简单(123456),二是API调用中存在不安全的直接对象引用,导致可以获取其他申请者的数据。

数据规模与安全性:

- 评论3和评论7对6400万申请者的数据规模表示惊讶,认为这几乎相当于美国人口的20%。

- 引用:“Wait, 64 million applicants, not applications? That’s like 20% of the US population!”

- 引用:“Wait, sixty-four MILLION people actually wanted to work there?”

- 评论5调侃OpenAI可能会利用这些数据进行训练。

- 引用:“Please stop giving OpenAI ideas on where to find and download more data!”

- 评论3和评论7对6400万申请者的数据规模表示惊讶,认为这几乎相当于美国人口的20%。

默认密码与安全漏洞:

- 评论8指出123456是iPhone的默认PIN码,暗示这种简单密码的普遍性。

- 引用:“That’s the default pin for iPhones too.”

- 评论9认为这是“最小可行产品”与现代威胁环境相遇的结果,批评了“快速行动,打破常规”的开发理念。

- 引用:“This is what happens when 'Minimum Viable Product' meets modern threat environments.”

- 评论8指出123456是iPhone的默认PIN码,暗示这种简单密码的普遍性。

安全团队的缺失:

- 评论10提到Paradox公司无法找到其安全团队,且其安全页面仅有一句空洞的承诺。

- 引用:“My favourite part form the original report was that paradox had no way to find their security team ( to contact) and their security page just had 'We worry about security, so you don’t have to.'”

- 评论10提到Paradox公司无法找到其安全团队,且其安全页面仅有一句空洞的承诺。

暴力破解的可能性:

- 评论11提出了一个假设性问题,即如果对月流量低于10万的网站进行暴力破解,会有多少类似的安全漏洞被发现。

- 引用:“Stupid question, if we really tried brute forcing websites with less than 100k monthly traffic, how many such cases would be actually run into?”

- 评论11提出了一个假设性问题,即如果对月流量低于10万的网站进行暴力破解,会有多少类似的安全漏洞被发现。

总结:

评论主要围绕麦当劳后端安全漏洞、数据规模、默认密码的普遍性、安全团队的缺失以及暴力破解的可能性展开讨论。多数评论对安全问题的严重性表示担忧,并批评了企业在安全方面的疏忽。