文章摘要

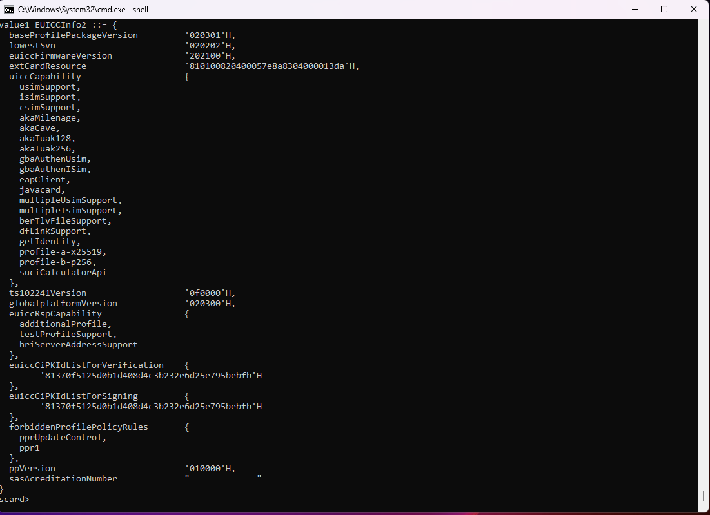

AG Security Research公司的实验室Security Explorations对eSIM技术进行了安全分析,发现安装了GSMA消费者证书的Kigen eUICC卡存在安全漏洞。eUICC卡允许在目标芯片上安装eSIM配置文件,这些配置文件是移动订阅的软件表示。Kigen声称eSIM通过多层GSMA认证方案与SIM卡一样安全,但其操作系统在逻辑安全性上仍存在问题。

文章总结

文章总结

标题: Security Explorations - eSIM 安全

发布时间: 2025年7月9日

主要内容:

研究背景:

- Security Explorations 是 AG Security Research 公司的研究实验室,专注于 eSIM 技术的安全分析。

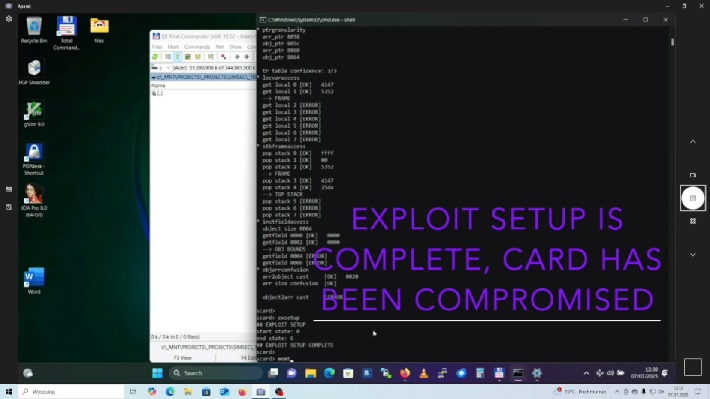

- 该研究揭示了 Kigen 的 eUICC 卡(嵌入 GSMA 消费者证书)存在安全漏洞,成功破解了该卡。

eSIM 技术简介:

- eUICC 卡允许安装 eSIM 配置文件,这些配置文件是移动订阅的软件表示。

- 与传统的物理 SIM 卡不同,eSIM 以纯数字形式存在,并可以携带 Java Card 应用程序。

漏洞详情:

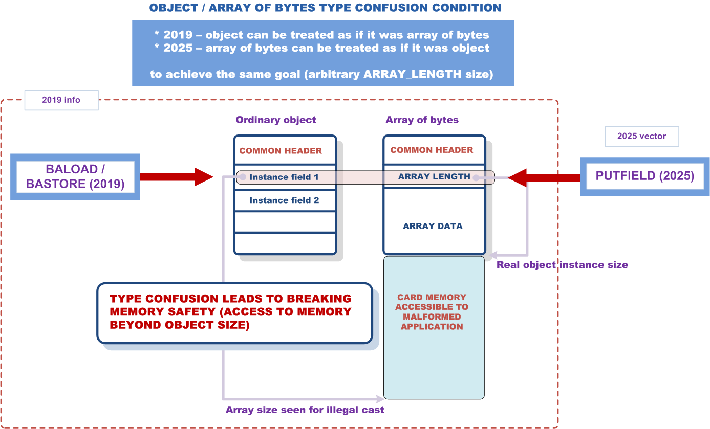

- 该漏洞证明了 2019 年对 Java Card 的研究仍然具有现实意义,Oracle 曾认为这些漏洞无关紧要,但现已被证明是真实存在的缺陷。

- 这是首次公开成功破解消费者 GSMA eUICC、Kigen eSIM 和 EAL 认证的 GSMA 安全芯片(基于 Infineon 的 SLC37 芯片)。

- 攻击依赖于物理访问样本卡和用于恶意 Java 应用程序安装的密钥,远程 OTA(Over-The-Air)攻击也可能存在。

漏洞影响:

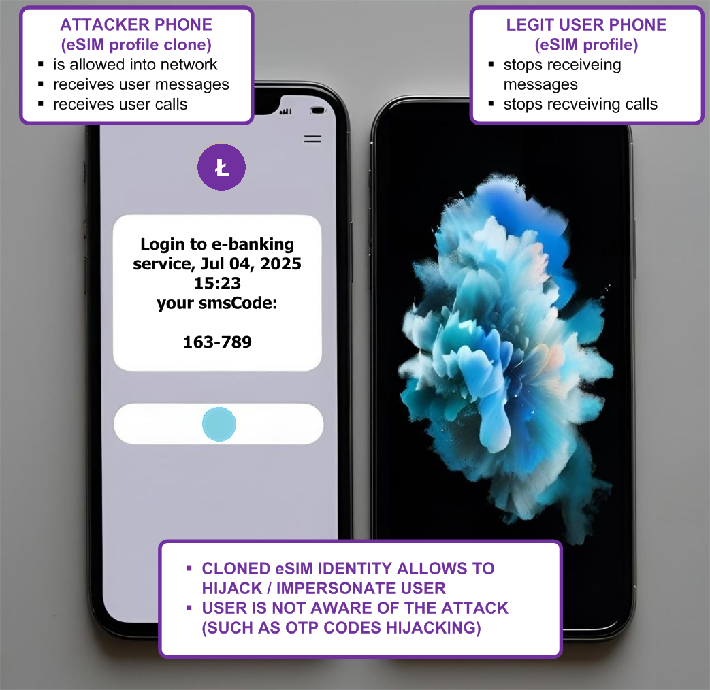

- 该漏洞表明 eSIM 配置文件和 Java 应用程序没有安全隔离,eUICC 内存内容也不安全。

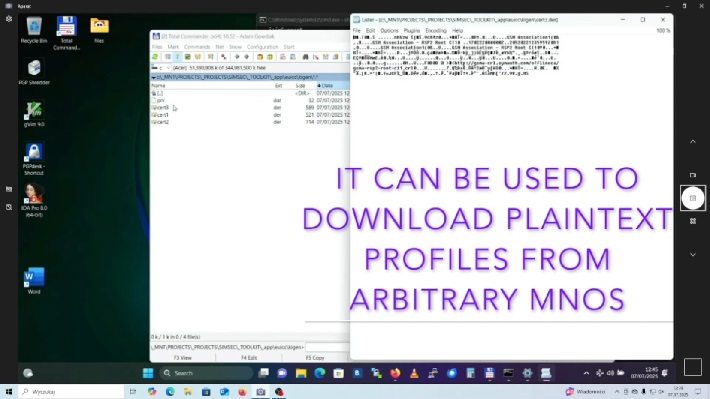

- 攻击者可以下载任意运营商的 eSIM 配置文件,窃取网络运营商的密钥和 Java 应用程序,甚至修改配置文件并加载到任意 eUICC 中。

Kigen 的响应:

- Security Explorations 于 2025 年 3 月 17 日向 Kigen 提交了漏洞证明,Kigen 确认了漏洞并开始制定修复策略。

- Kigen 提供了 3 万美元的奖励,并发布了补丁,修复了 TS.48 测试配置文件中的链式信任弱点。

GSMA 和 Oracle 的通知:

- Security Explorations 向 GSMA 和 Oracle 提交了预披露通知,GSMA 决定关闭所有 TS.48 测试配置文件,并更新了 TS.48 通用测试配置文件规范。

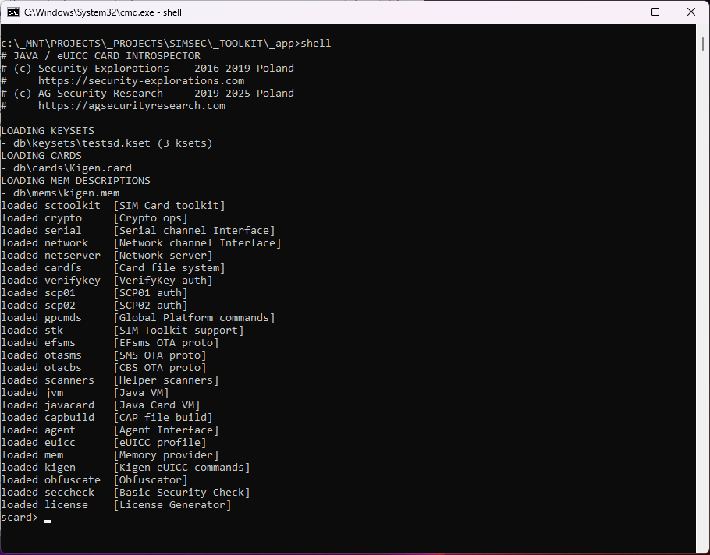

研究工具:

- Security Explorations 开发了一套定制工具,用于测试 Java Card 芯片的安全漏洞,并提供了 BSC(Basic Security Check)命令来检查目标芯片的字节码安全性。

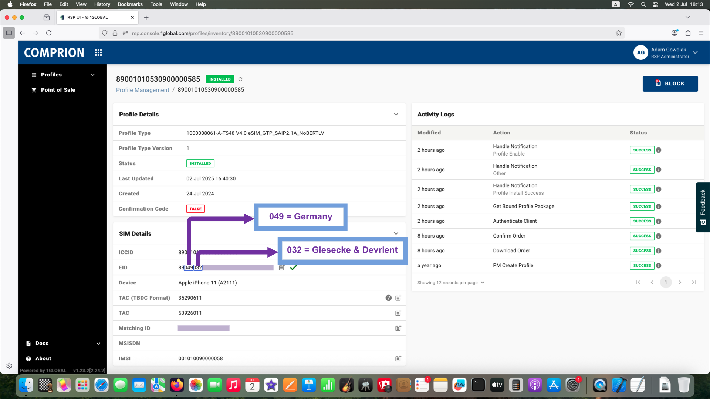

远程 SIM 配置 (RSP) 服务器的测试:

- 研究验证了可以从多个生产 RSP 服务器下载任意 eSIM 配置文件,且 RSP 服务器未检测到被破解的 eUICC 身份。

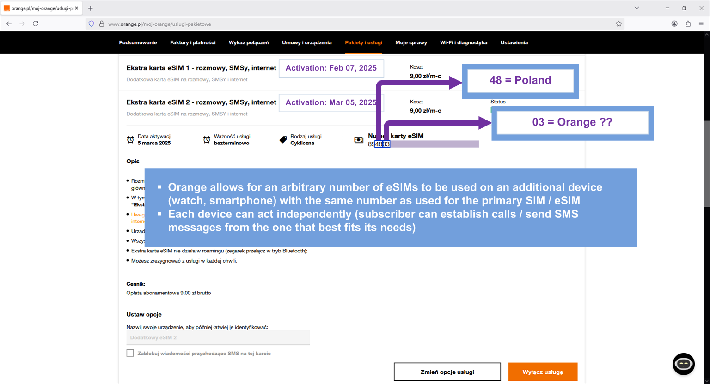

Orange Poland 的 eSIM 测试:

- 研究使用被破解的 Kigen eUICC 身份下载了 Orange Poland 的 eSIM 配置文件,并验证了 eSIM 克隆的可能性,表明克隆的 eSIM 可以劫持合法用户的身份。

研究复杂性:

- 该研究始于 2024 年 7 月,历时 8 个月,涉及大量逆向工程和研发工作,记录了约 4200 个文件。

技术供应商的责任:

- Kigen 承认其 JavaCard 虚拟机和操作系统是自主研发的,但可能无意中引入了与 Oracle 参考实现相似的安全漏洞。

- Oracle 作为技术所有者,应提供安全的参考实现,并通知被许可方存在的安全问题。

独立安全研究的价值:

- 该研究强调了独立安全研究的必要性及其对现实系统安全的影响,呼吁软件和硬件供应商重视外部研究人员的贡献。

对 MNO 和供应商的建议:

- 建议运营商和供应商不要依赖共享密钥,实施 JavaCard 加固和字节码验证,并假设其应用程序和 eSIM 内容可能被泄露。

图片标记:

-  -

-  -

-  -

-  -

-  -

-  -

-  -

-  -

-

总结: 该研究揭示了 eSIM 技术中的严重安全漏洞,特别是 Kigen 的 eUICC 卡和 Java Card 实现中的缺陷。研究强调了独立安全研究的重要性,并呼吁运营商和供应商采取更严格的安全措施来保护 eSIM 和用户数据。

评论总结

对工作质量的认可

- 评论1认为3万美元的奖励与工作质量不匹配:“$30k is a pittance for the quality of this work”(3万美元对于这项工作的质量来说微不足道)。

- 评论4赞赏文章的易读性和详细程度:“the article is written so well and provides enough details that I could understand what they wrote”(文章写得很好,提供了足够的细节,让我能够理解内容)。

对电信安全的担忧

- 评论2指出战争初期可能导致的通信中断:“the first few weeks of any serious war will just be complete loss of cell service”(任何严重战争的前几周都会导致完全失去手机服务)。

- 评论3批评Oracle的行为不负责任,威胁eSIM生态系统:“Oracle as they put the whole eSIM ecosystem in danger by not fixing the issue”(Oracle没有修复问题,将整个eSIM生态系统置于危险之中)。

对技术细节的讨论

- 评论5提出对密钥安全性的疑问:“knowledge of the keys is a primary requirement for target card compromise”(了解密钥是目标卡被攻破的主要条件)。

- 评论6期待公开的PoC以验证未修复硬件的漏洞:“Here's hoping for a public PoC for unpatched hardware”(希望有一个公开的PoC来验证未修复的硬件)。

对中国eSIM发展的关注

- 评论7提到中国是否引入eSIM的问题:“Is China ever going to get esim?”(中国会引入eSIM吗?)。

对作者的认可

- 评论8对作者表示赞赏:“Always good stuff from lsd-pl people”(lsd-pl的人总是带来好东西)。